Мережевий екран

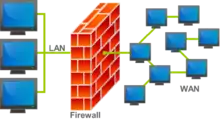

Міжмережевий екран, мережевий екран, брандмауер, фаєрво́л, файрво́л (англ. Firewall, вогняна стіна) — узагальнююча назва фізичних пристроїв чи програмних застосунків, сконфігурованих, щоб допускати, відмовляти, шифрувати, пропускати мережевий трафік між областями різної безпеки мережі згідно з бажаним набором правил безпеки.

Функції

Фаєрвол може бути у вигляді окремого приладу (так званий маршрутизатор або роутер), або програмного забезпечення, що встановлюється на персональний комп'ютер чи проксі-сервер. Простий та дешевий фаєрвол може не мати такої гнучкої системи налаштувань правил фільтрації пакетів та трансляції адрес вхідного та вихідного трафіку (функція переадресації).

В залежності від активних з'єднань, що відслідковуються, фаєрволи розділяють на:

- stateless (проста фільтрація), які не відслідковують поточні з'єднання (наприклад TCP), а фільтрують потік даних виключно на основі статичних правил;

- stateful (фільтрація з урахуванням контексту), з відслідковуванням поточних з'єднань та пропуском тільки таких пакетів, що відповідають логіці й алгоритмам роботи відповідних протоколів та програм. Такі типи фаєрволів дозволяють ефективніше боротися з різноманітними DDoS-атаками та вразливістю деяких протоколів мереж.

Типи фаєрволів

Для того щоб відповідати вимогам широкого кола користувачів, існує три типи фаєрволів: мережного рівня, прикладного рівня і рівня з'єднання. Кожен з цих трьох типів використовує свій, відмінний від інших підхід до захисту мережі.

- Фаєрвол мережного рівня представлений екрануючим маршрутизатором. Він контролює лише дані службової інформації пакетів мережевого і транспортного рівнів моделі OSI. Мінусом таких маршрутизаторів є те, що ще п'ять рівнів залишаються неконтрольованими. Нарешті, адміністратори, які працюють з екрануючими маршрутизаторами, повинні пам'ятати, що у більшості приладів, що здійснюють фільтрацію пакетів, відсутні механізми аудиту та подачі сигналу тривоги. Іншими словами, маршрутизатори можуть піддаватися атакам і відбивати велику їх кількість, а адміністратори навіть не будуть проінформовані.

- Фаєрвол прикладного рівня також відомий як проксі-сервер (сервер-посередник). Фаєрволи прикладного рівня встановлюють певний фізичний поділ між локальною мережею і Internet, тому вони відповідають найвищим вимогам безпеки. Проте, оскільки програма повинна аналізувати пакети і приймати рішення щодо контролю доступу до них, фаєрволи прикладного рівня неминуче зменшують продуктивність мережі, тому як сервер-посередник використовуються швидші комп'ютери.

- Фаєрвол рівня з'єднання схожий на фаєрвол прикладного рівня тим, що обидва вони є серверами-посередниками. Відмінність полягає в тому, що фаєрволи прикладного рівня вимагають спеціального програмного забезпечення для кожної мережевої служби на зразок FTP або HTTP. Натомість, фаєрволи рівня з'єднання обслуговують велику кількість протоколів.

Спеціалізовані пристрої

Персональні фаєрволи

- Zillya Internet Security[7]

- Kaspersky Internet Security

- Norton Personal Firewall[8]

- McAfee Firewall[9]

- Zone Alarm[10]

- Kerio WinRoute Firewall[11]

- Comodo Firewall[12]

- SoftPerfect Personal Firewall[13]

- K7 Total Security[14]

- Windows Firewall (Windows Defender Firewall)

Див. також

- Золотий щит

- Комп'ютерна безпека

- Сканери уразливості

- Повітряний проміжок (мережі передачі даних)

- Access control list

- Брандмауер Windows

- Virtual firewall

- Next-generation firewall

- Порівняння мережевих екранів

Примітки

- .vantronix | Firewall ZL1(англ.)

- Cisco PIX(англ.)

- Cisco ASA(англ.)

- Checkpoint FireWall-1(англ.)

- Juniper Netscreen(англ.)

- WatchGuard Firebox(англ.)

- zillya.ua

- Norton Personal Firewall 2006

- McAfee Firewall

- Zone Alarm

- Kerio WinRoute Firewall

- Comodo Personal Firewall

- SoftPerfect Personal Firewall (англ.)

- K7 TOTAL SECURITY (англ.)

- WIPFW (англ.)

- netfilter (англ.)