Операційна безпека

Операційна безпека (OPSEC) — процес, який визначає критичну інформацію, щоб проаналізувати, чи може ворожа розвідка інтерпретувати інформацію, як корисну для них, а потім виконує заходи, які ліквідують вразливі місця та зменшують ризики.

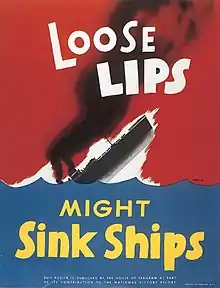

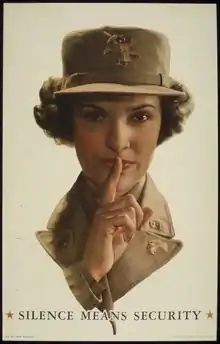

У більш загальному сенсі, OPSEC — це процес захисту окремих частин даних, які можуть бути згруповані для отримання більшої картини (агрегації). OPSEC — це захист критичної інформації, яка надходить від військових командирів, керівників вищої ланки, керівництва та інших органів, що приймають рішення. Результатом цього процесу є розробка контрзаходів, що включають в себе технічні та нетехнічні заходи, такі як використання програмного забезпечення шифрування електронної пошти, вживання запобіжних заходів під час прослуховування, приділяючи особливу увагу фотографуванню (наприклад, перегляд елементів у фоні) та дописам у соціальних мережах.

Термін «операційна безпека» був сформований військовослужбовцями США під час В'єтнамської війни.

Загальний опис

OPSEC — це п'ятикроковий процес, який допомагає організації виявляти конкретні відомості, що потребують захисту, і застосовувати відповідні заходи.

- Визначення критичної інформації: Спершу потрібно визначити, які дані будуть потенційно шкідливими, якщо вони потраплять до супротивника. Вона включає в себе інтелектуальну власність, інформацію про персональну ідентифікацію та фінансову звітність працівників та/або клієнтів.

- Аналіз загроз: Наступним кроком є визначення того, хто представляє загрозу критичній інформації організації. Компанії повинні враховувати будь-яких конкурентів або хакерів, які можуть посягати на ці дані.

- Аналіз вразливостей: На етапі аналізу вразливості організація аналізує потенційні слабкі місця існуючих заходів для захисту критичної інформації, яка залишає її вразливою для потенційних супротивників. Цей крок включає в себе ідентифікацію будь-яких потенційних втрат у фізичних / електронних процесах, призначених для захисту від заздалегідь визначених загроз, або тих областей, де відсутність обізнаності про безпеку залишає інформацію, відкритою для атаки.

- Оцінка ризику: Після визначення вразливостей наступним кроком є визначення рівня загрози, пов'язаного з кожним з них. Організації оцінюють ризики за такими факторами, як шанси на конкретну атаку і яку шкоду може нанести ця атака. Чим вищий ризик, тим більш пильний буде здійснюватись контроль над інформацією.

- Застосування контрзаходів: Останній етап полягає у реалізації плану пом'якшення ризиків, починаючи з тих, які представляють найбільшу загрозу для операцій. Потенційні поліпшення безпеки включають в себе впровадження додаткових апаратних засобів, розробку нової політики управління інформацією тощо.

Історія

В'єтнамська війна

У 1966 році адмірал США Уліс Шарп створив міждисциплінарну комісію з безпеки, щоб дослідити зрив певних бойових операцій під час В'єтнамської війни. Ця операція отримала назву «Пурпурний дракон» (Purple Dragon) та включала персонал Агентства національної безпеки та Міністерства оборони США[1].

Коли операція завершилась, команда Purple Dragon кодифікувала свої рекомендації. Вони назвали процес «Операційна безпека»[2].

NSDD 298

У 1988 році президент Рональд Рейган підписав Директиву щодо національної безпеки 298. Цей документ встановив Національну програму операційної безпеки та затвердив директора Агентства національної безпеки як виконавчого агента для підтримки міжпартійної організації OPSEC. Цей документ також встановив Міжвідомчу службу підтримки OPSEC (IOSS).

Застосування у міжнародному та приватному секторах

Незважаючи на те, що методика була розроблена у США, операційна безпека була прийнята у всьому світі як для військових, так і для приватних операцій. У 1992 році Організація Північноатлантичного договору (НАТО) доповнила OPSEC своїм словником термінів та визначень.

Приватний сектор також прийняв OPSEC як захисний захід проти боротьби зі збору даних конкуруючих компаній[3].

Військово-приватний сектор безпеки та інформаційних фірм часто потребує професіоналів із OPSEC. Сертифікація часто спочатку отримується військовими або урядовими організаціями, такими як:

- Армія Сполучених Штатів, командування 1-го інформаційного управління;

- Міжвідомчий персонал підтримки OPSEC;

- Об'єднаний елемент підтримки OPSEC[4].

Інші заходи, що впливають на OPSEC

Примітки

- «PURPLE DRAGON: The Formations of OPSEC». Information Assurance Directorate. National Security Agency.

- The Origin of OPSEC- from the dragon's mouth. www.opsecprofessionals.org. Архів оригіналу за 10 квітня 2018. Процитовано 10 квітня 2018.

- Kahaner, Larry (1997). Competitive Intelligence. Simon and Schuster. pp. 252—255.

- JIOWC OPSEC Support. www.facebook.com (укр.). Процитовано 10 квітня 2018.

Посилання

- Espionage Target You — DoD Film on Operational Security on YouTube

- U.S. Government OPSEC site

- Operations Security Professionals Association

- National Security Decision Directive 298

- Purple Dragon, The Origin & Development of the United States OPSEC Program, NSA, 1993.

- Operations Security (JP 3-13.3) PDF U.S. DoD Operations Security Doctrine.

- How to Conduct an OPSEC Assessment