Зомбі (інформатика)

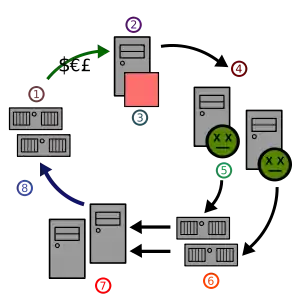

Комп'ютером-зомбі в інформатиці називається комп'ютер, підключений до мережі Інтернет, який був заражений в результаті хакерської атаки, комп'ютерним вірусом або троянською програмою, і може бути використаний для виконання різних шкідливих задач, адже зловмисники можуть віддалено керувати ним. Часто комп'ютери-зомбі утворюють ботнети для розповсюдження спаму електронною поштою і для проведення DoS-атак. Більшість власників комп'ютерів-зомбі не здогадуються, що їх система використовується з такою метою. Оскільки власники комп'ютерів про це не знають, то їх комп'ютери, в переносному сенсі, можуть бути порівнянні з зомбі.

Історія

Зомбі широко використовуються для відправлення електронною поштою спаму. Станом на 2005, за оцінками 50-80% всього спаму в світі було надіслано за допомогою комп'ютерів-зомбі[1]. Це дозволяє спамерам залишатись інкогніто і, ймовірно, знижує їх витрати на розсилку спаму. Цей спам також значно сприяє поширенню троянських програм, які, на відміну від вірусів, не саморозмножуються. Вони покладаються на рух електронної пошти або збільшення спаму, тоді як хробаки можуть поширюватися за допомогою інших засобів.[2] З тих же причин зомбі використовуються також для здійснення клікфроду.

Зомбі можуть бути використані для проведення DoS-атак на цільові сайти. Багато інтернет-користувачів роблять одночасні запити на сервер вебсайту, що приводить до збою роботи сторінки і запобігає входу законних користувачів до неї.[3] Один з варіантів цього типу атаки відомий як розподілена деградація в обслуговуванні. Розпочата за допомогою «пульсуючих» зомбі, розподілена деградація в обслуговуванні є помірним і періодичним затопленням сайтів. Це зроблено з метою уповільнення, а не падіння сайту-жертви. Ефективність цієї тактики випливає з того факту, що інтенсивне затоплення може бути легко виявлене і усунуте, але пульсуючи зомбі атаки і уповільнення доступу до сайту може залишитися непоміченим протягом багатьох місяців і навіть років.[4]

Відомі випадки відмови і деградації в обслуговуванні в минулому включають напад на службу SPEWS в 2003 році, і один проти служби Blue Frog в 2006 році. У 2000 році кілька видних вебсайтів (Yahoo, eBay, і т.д) були загнані в глухий кут через розподілену атаку з відмовою в обслуговуванні, встановленій на MafiaBoy канадським підлітком. 13-річний злочинець з Кеноша, штат Вісконсин, був знайдений на вебсайті Gibson Research. Стів Гібсон розібрав бота, який використовувався як зомбі у атаці, і він простежив ланцюжок від нього до дистриб'ютора. У своїх дослідженнях Гібсон описує роботу в bot-контрольному IRC каналі.[5]

Починаючи з липня 2009 року, подібні можливості ботнету також з'явилися для зростаючого ринку смартфонів. Прикладом може слугувати створення в липні 2009 року першого в світі ботнету здатного на SMS-черв'як, який орієнтований на операційну систему Symbian та Nokia смартфонів. Пізніше в тому ж місяці, Чарлі Міллер продемонстрував концепції повідомлення-хробака для iPhone на конференції Black Hat. Також в липні, користувачі Об'єднаних Арабських Еміратів, стали жертвою шпигунської програми Etisalat BlackBerry. В інтерв'ю в серпні 2009 року з New York Times кіберконсультант з безпеки Майкл Грегг узагальнив питання так: «Зараз ми знаходимося на тій самій стадії з телефонами, на якій ми були з персональними комп'ютерами у 80-ті роки.»

Найвірогідніші шляхи проникнення бота на комп'ютер

- Через додатки в електронній пошті

- Під час відвідування сайтів сумнівної якості і змісту

- Під час запуску завантажених, надісланих, принесених програм

- З принесених флешок та інших носіїв інформації

Як запобігти зараженню

Для того, щоб уникнути зараження просто увімкніть програму на кшталт BitDisk[6], особливо, якщо Ви зібралися зробити щось із усього названого вище. А коли Ви закінчите запускати різні надіслані програми, відвідувати сумнівні сайти і вирішите повернутися до роботи - просто перезавантажте комп'ютер і він буде такий саме чистий, як і раніше.

Див. також

- Study by IronPort finds 80% of e-mail spam sent by Zombie PCs. June 28, 2006

- Botnet operation controlled 1.5 million PCs

- Botnet operation controlled 1.5 million PCs

- A detailed account of what a zombie machine looks like and what it takes to «fix» it

- Correspondence between Steve Gibson and Wicked

- Zombie networks, comment spam, and referer [sic spam]

- The New York Times: Phone Hacking Threat is Low, But It Exists

- Hackers Target Cell Phones, WPLG-TV/ABC-10 Miami

- Researcher: BlackBerry Spyware Wasn't Ready for Prime Time

- Forbes: How to Hijack Every iPhone in the World

- Hackers Plan to Clobber the Cloud, Spy on Blackberries

- SMobile Systems release solution for Etisalat BlackBerry spyware

Примітки

- Tom Spring, Spam Slayer: Slaying Spam-Spewing Zombie PCs, PC World, 2005-06-20

- White, Jay D. (2007). Managing Information in the Public Sector. M.E. Sharpe. p. 221. ISBN 0-7656-1748-X.

- Weisman, Steve (2008). The Truth about Avoiding Scams. FT Press. p. 201. ISBN 0-13-233385-6.

- Schwabach, Aaron (2006). Internet and the Law. ABC-CLIO. p. 325. ISBN 1-85109-731-7.

- Steve Gibson, The Attacks on GRC.COM, Gibson Research Corporation, first: 2001-05-04, last: 2009-08-12

- bitdisk.сom